Специалисты Microsoft рассказали как бороться системным администраторам с уязвимостью Windows 10

В течение суток после публикации информации об уязвимости CVE-2020-0796, Microsoft выпустила патч KB4551762 для Windows 10 version 1903 и version 1909, а также Windows Server version 1903 и version 1909.

Уязвимость CVE-2020-0796 в протоколе сетевой коммуникации Microsoft Server Message Block 3.1.1 (SMBv3) позволяет взломать SMB-сервер и SMB-клиент под управлением Windows 10 версии 1903, Windows Server версии 1903 (установка Server Core), Windows 10 версии 1909 и Windows Server версии 1909 (установка Server Core).

Чтобы использовать уязвимость CVE-2020-0796 в отношении сервера SMB, злоумышленник, не прошедший проверку подлинности, может отправить специально созданный пакет на целевой сервер SMBv3. Чтобы использовать уязвимость в SMB-клиенте, злоумышленнику, не прошедшему проверку подлинности, необходимо настроить вредоносный сервер SMBv3 и убедить пользователя подключиться к нему. Используя уязвимость, злоумышленники могут создавать червей и заражать группы компьютеров в локальной сети от одного к другому.

Специалисты компании Kryptos Logic провели сетевое исследование по этой уязвимости и обнаружили, что в сети Интернет можно найти около 48 тыс. хостов с открытым SMB-портом, которые уязвимы для потенциальных атак с помощью CVE-2020-0796.

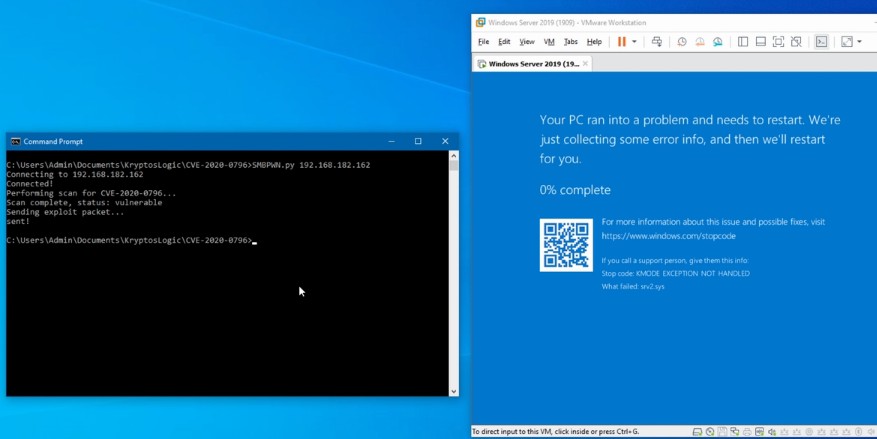

Согласно информации издания ZDNet, в настоящее время в сети появились базовые PoC-эксплоиты для этой уязвимости, причем исследователи из Kryptos Logic даже показали примеры с использованием уязвимости CVE-2020-0796.

Microsoft настоятельно рекомендует установить обновление KB4551762 в автоматическом или ручном режиме, так как оно не входило в ежемесячное обновление безопасности за март 2020 года и специально сделано для закрытие уязвимости CVE-2020-0796. Если в настоящее время нет возможности установить обновление KB4551762, то системным администраторам специалисты Microsoft рекомендуют отключить сжатие SMBv3, а также заблокировать TCP-порт 445.

В начале февраля 2020 года команда Microsoft Exchange Team вновь дополнительно напомнила системным администраторам о необходимости отключения тридцатилетнего протокола SMBv1 на серверах Exchange 2013/2016/2019 в Windows Server 2008 R2, Windows Server 2012 и выше.

«Чтобы обеспечить лучшую защиту вашей организации Exchange от новейших угроз (например, от вредоносных программ Emotet, TrickBot или WannaCry), мы рекомендуем отключить SMBv1, если он включен на вашем сервере Exchange (2013/2016/2019), так как вы теряете ключевые средства защиты, предлагаемые более поздними версиями SMB-протокола», — советуют специалисты Microsoft.

Читайте также:

- Нитратный импорт уже в Украине и способен "убить": сезонное лакомство – одно из самых опасных

- На Закарпатье начинаются массовые облавы: скрыться не получится - сейчас выслеживают дронами (не ТЦК)

- Дорожнеча бьет рекорды, земля – "гнет в могилу": закарпатцы заготавливают запасы уже сейчас

- Рада приняла закон для тех, кто не обновил данные в ТЦК: детали решения

- Поделиться:

- Twitter(X)

- Telegram

- Viber

Популярный мессенджер или реальная опасность?: изв...

Буданов назвал Telegram угрозой национал...

08.09.2024 11:17 181 0 ИТ и технологии

Цены зашкаливают: с 27 сентября украинцы смогут ку...

Известно, сколько будет стоить iPhone 16...

11.09.2024 13:01 320 0 ИТ и технологии

Уже в октябре: Microsoft прекратит поддержку некот...

Планируется прекратить поддержку сразу 7...

11.09.2024 22:01 189 0 ИТ и технологии

Сборная Украины по киберспорту лидирует по просмот...

22 июля игроки ВМС Украины во второй раз...

12.09.2024 13:04 141 0 ИТ и технологии

Apple хочет заблокировать некоторые айфоны: кто ри...

Вчера, 12 сентября, для бета-тестеров бы...

13.09.2024 23:08 420 0 ИТ и технологии