Фахівці Microsoft розповіли як системним адміністраторам боротись з вразливістю Windows 10

Протягом доби після публікації інформації про уразливість CVE-2020-0796, Microsoft випустила патч KB4551762 для Windows 10 version 1903 і version 1909, а також Windows Server version 1903 і version 1909.

Уразливість CVE-2020-0796 в протоколі мережевої комунікації Microsoft Server Message Block 3.1.1 (SMBv3) дозволяє зламати SMB-сервер і SMB-клієнт під управлінням Windows 10 версії 1903, Windows Server версії 1903 (установка Server Core), Windows 10 версії 1909 і Windows Server версії 1909 (установка Server Core).

Щоб використовувати уразливість CVE-2020-0796 щодо сервера SMB, зловмисник, який не пройшов перевірку автентичності, може відправити спеціально створений пакет на сервер SMBv3. Щоб використовувати уразливість в SMB-клієнта, зловмисникові, що не пройшов перевірку автентичності, необхідно налаштувати шкідливий сервер SMBv3 і переконати користувача підключитися до нього. Використовуючи вразливість, зловмисники можуть створювати черв'яків і заражати групи комп'ютерів в локальній мережі від одного до іншого.

Фахівці компанії Kryptos Logic провели мережеве дослідження по цій уразливості і виявили, що в мережі Інтернет можна знайти близько 48 тис. хостів з відкритим SMB-портом, які вразливі для потенційних атак за допомогою CVE-2020-0796.

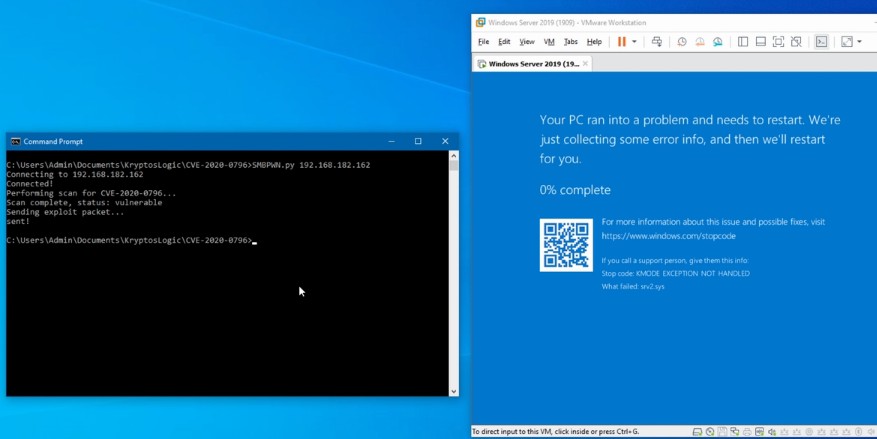

Згідно з інформацією видання ZDNet, в даний час в мережі з'явилися базові PoC-експлоїти для цієї уразливості, причому дослідники з Kryptos Logic навіть показали приклади з використанням уразливості CVE-2020-0796.

Microsoft рекомендує встановити оновлення KB4551762 в автоматичному або ручному режимі, так як воно не входило в щомісячне оновлення безпеки за березень 2020 року і спеціально зроблено для закриття уразливості CVE-2020-0796. Якщо в даний час немає можливості встановити оновлення KB4551762, то системним адміністраторам фахівці Microsoft рекомендують відключити стиск SMBv3, а також заблокувати TCP-порт 445.

На початку лютого 2020 роки команда Microsoft Exchange Team знову додатково нагадала системним адміністраторам про необхідність відключення тридцятирічного протоколу SMBv1 на серверах Exchange 2013/2016/2019 в Windows Server 2008 R2, Windows Server 2012 і вище.

«Щоб забезпечити кращий захист вашої організації Exchange від новітніх загроз (наприклад, від шкідливих програм Emotet, TrickBot або WannaCry), ми рекомендуємо відключити SMBv1, якщо він включений на вашому сервері Exchange (2013/2016/2019), так як ви втрачаєте ключові засоби захисту, пропоновані більш пізніми версіями SMB-протоколу», - радять фахівці Microsoft.

Читайте також:

- На деревах й під снігом: скляне чудо у закарпатських лісах. Людей тягне магнітом (ФОТО)

- На Закарпатті вводили аварійні відключення й відмінили одну з черг

- На Закарпатті забили на сполох: дитину рятує уся громада. Що сталось?

- Закарпатцям слід готуватися до відключень світла 27 листопада: обленерго оприлюднило новий графік

- Поділитись:

- Twitter(X)

- Telegram

- Viber

Популярний месенджер чи реальна небезпека?: відомо...

Буданов назвав Telegram загрозою націона...

08.09.2024 11:17 84 0 ІТ і технології

Ціни шокують: уже з 27 вересня українці зможуть пр...

Відомо скільки коштуватиме iPhone 16 в У...

11.09.2024 13:01 225 0 ІТ і технології

Уже в жовтні: Microsoft припинить підтримку деяких...

Планується припинення підтримки одразу 7...

11.09.2024 22:01 129 0 ІТ і технології

Українська кіберспортивна команда лідирує за перег...

Гравці української NaVi 22 липня вдруге ...

12.09.2024 13:04 79 0 ІТ і технології

В Apple хочуть блокувати деякі iPhone: хто ризикує...

Вчора, 12 вересня, для бета-тестерів зап...

13.09.2024 23:08 361 0 ІТ і технології